PKfail安全漏洞导致UEFI恶意软件传播风险

关键要点

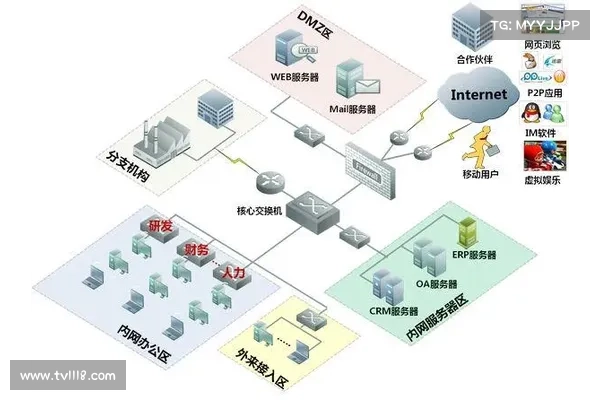

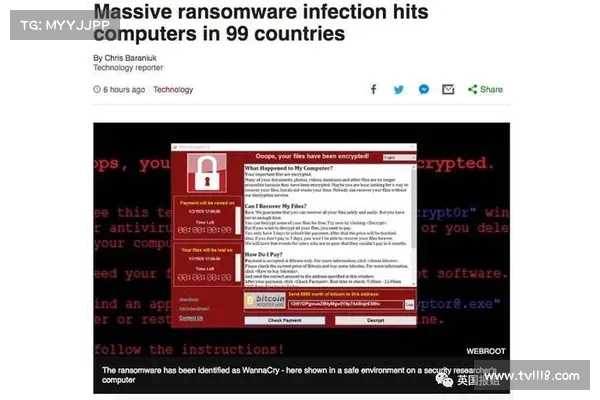

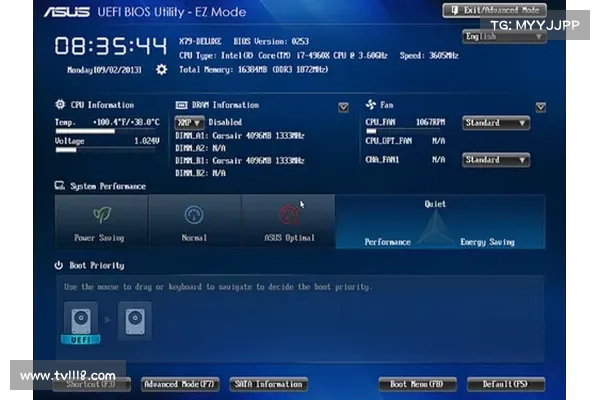

PKfail漏洞使黑客可绕过安全启动,可能影响超过800款UEFI设备。涉及品牌包括Acer、Dell、HP、Intel及其他六个厂商。受影响设备使用的是“不可信任”的平台密钥,未被替换,导致安全隐患。研究人员呼吁尽快更换这些测试密钥,并实施补丁。近期,BleepingComputer 报导称,随着 PKfail 供应链问题的暴露,恶意软件如 BlackLotus 和 CosmicStrand 可能会在Acer、Dell、HP、Intel及其他六个厂商生产的超过800款 UEFI 设备中传播,从而让攻击者轻易安装 UEFI 恶意软件并绕过安全启动功能。

这一漏洞的根源在于受影响设备使用了由美国美技公司生成的带有“不可信任”标签的平台密钥。根据 Binarly 研究团队的报告,这些厂商本应替换这个密钥。“这个平台密钥负责管理安全启动数据库,并维护固件到操作系统的信任链,但 OEM 或设备供应商常常没有更换,导致设备出厂时仍使用不受信任的密钥,”Binarly 研究人员指出。

为了防止潜在的安全风险,研究人员建议应立即用符合密码学密钥管理最佳实践的新密钥替换这些来自独立BIOS供应商的测试平台密钥。此外,组织机构也被敦促确保实施针对 PKfail 供应链问题的修复措施。

建议行动: 向设备厂商询问是否已更换平台密钥。 在组织内部推行安全政策,确保设备使用受信任的密钥。 定期检查固件更新与安全补丁的实施状态。

vp 梯子 免费